스택 오버플로우란

2019. 10. 16. 01:19ㆍ임베디드/운영체제

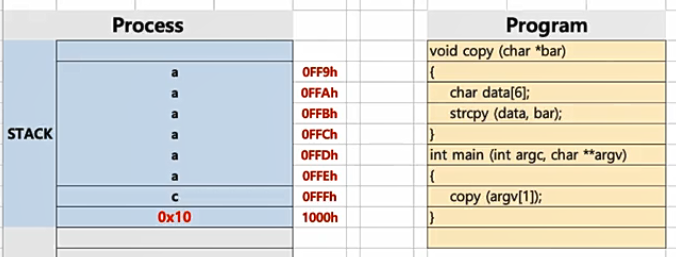

strcpy 같이 unsafe 함수를 사용했을 때, 만일 bar가 6글자가 넘어가는 문자열이라면 아래 그림과 같이 return addr 부분이 초기화 되어버린다. 따라서 함수가 종료된다고 한들 호출했던 함수로 넘어가지 못한다

해커들은 저 부분을 이용해서 다른 함수의 주소로 덮어씌우는 공격을 한다. 따라서 strncpy 같은 사이즈를 명시하는 safe 함수를 쓰는 것이 올바른 방법이다

[출처] 패스트캠퍼스 컴퓨터공학 운영체제

'임베디드 > 운영체제' 카테고리의 다른 글

| IPC의 필요성과 환경 (0) | 2019.10.16 |

|---|---|

| 어셈블리어의 단점 (0) | 2019.10.16 |

| 프로세스 구조와 Heap (0) | 2019.10.16 |

| eax, ebp 레지스터 역할 (0) | 2019.10.16 |

| 프로세스 구조 deep dive (0) | 2019.10.15 |